[點晴永久免費OA]強化Web應用安全:深入理解與保護Cookie

當前位置:點晴教程→點晴OA辦公管理信息系統

→『 經驗分享&問題答疑 』

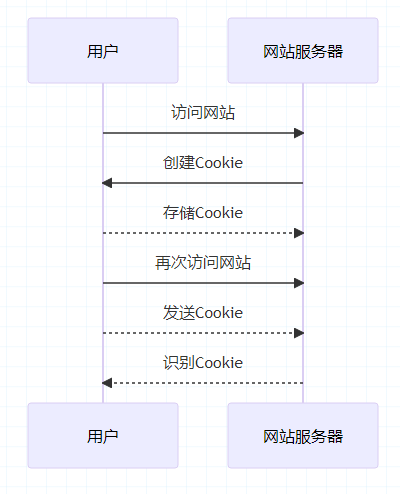

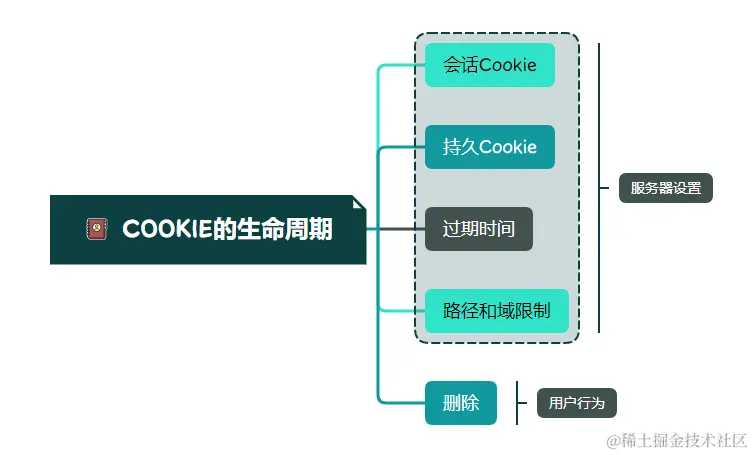

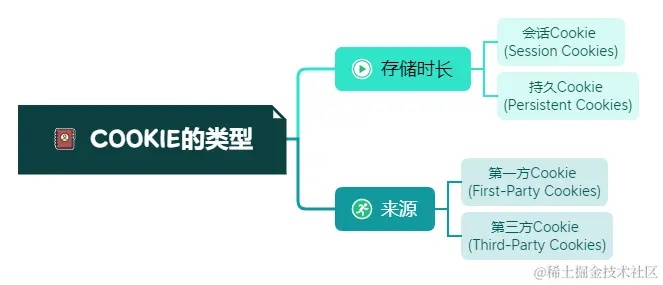

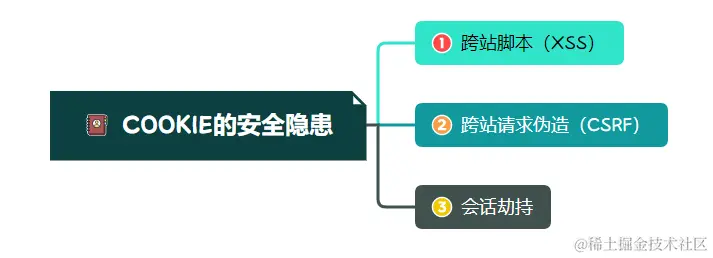

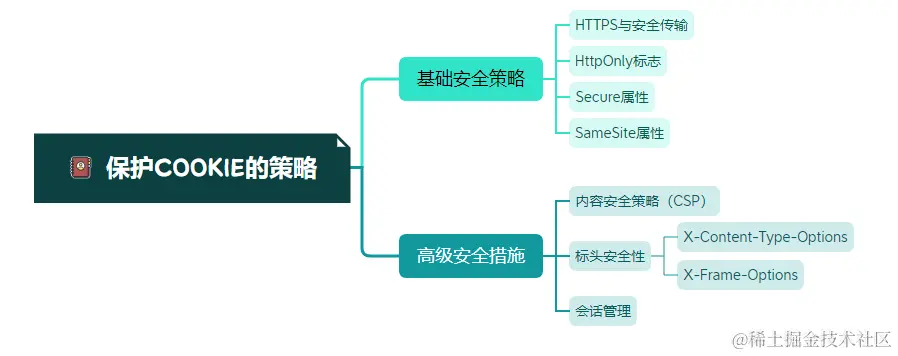

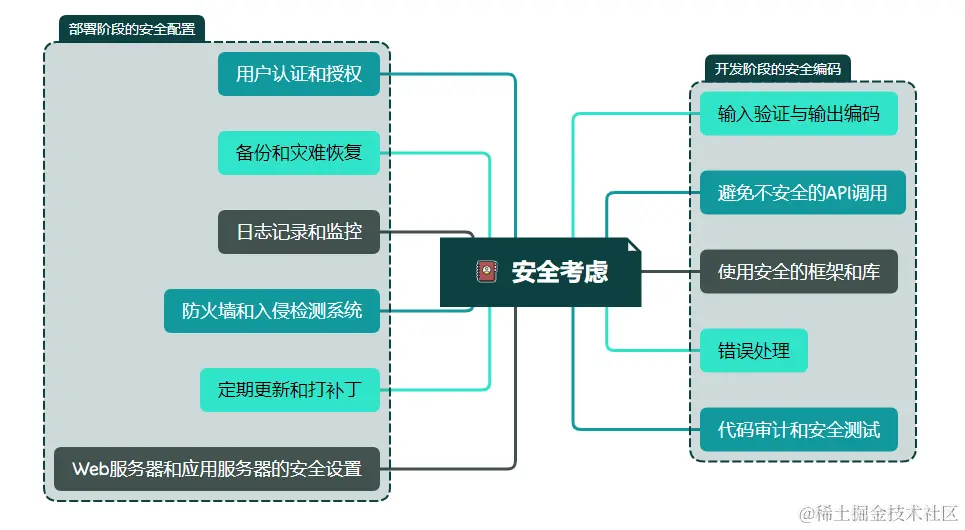

引言Cookie對于Web應用的重要性,可以比喻為家中的防盜系統:它們幫助網站“識別”和“記住”用戶,就像防盜系統保護家園安全一樣,確保了用戶信息的安全和訪問的便捷性。 沒有有效的Cookie管理,網站就像沒有防盜措施的家,容易受到未授權訪問和數據泄露的風險。 一、Cookie基礎1.1 什么是Cookie定義與工作原理Cookie 是一種由網站創建并存儲在用戶計算機上的小型文本文件。它們主要用于識別用戶,并存儲與用戶的特定信息,如登錄憑證、個人偏好和購物車內容等。 工作原理創建:當用戶首次訪問某個網站時,該網站可能會在用戶的計算機上創建一個或多個Cookie。 存儲:這些Cookie存儲在用戶的設備上,通常是在瀏覽器的Cookie文件夾中。 發送:當用戶再次訪問同一個網站時,瀏覽器會將存儲的Cookie發送回服務器。 識別:服務器通過這些Cookie識別用戶,并根據存儲的信息提供個性化服務或恢復之前的會話狀態。 工作流程 1.2 Cookie的生命周期Cookie的生命周期可以根據其設置的不同而有所差異: 會話Cookie:這些Cookie的生命周期僅在用戶瀏覽會話期間,一旦用戶關閉瀏覽器,會話Cookie就會被刪除。 持久Cookie:與會話Cookie不同,持久Cookie會在用戶的設備上存儲一段預設的時間,即使用戶關閉了瀏覽器,它們也會保留。服務器可以設置一個特定的過期日期或時間,一旦到達這個時間點,持久Cookie就會被刪除。 過期時間:Cookie可以設置一個特定的過期時間,這個時間可以是具體的日期和時間,也可以是從現在開始的一段時間(如30分鐘、1年等)。 刪除:用戶或瀏覽器也可以手動刪除Cookie。此外,一些瀏覽器提供了在關閉時自動清除會話Cookie的選項。 路徑和域限制:Cookie還可以設置特定的路徑和域限制,這意味著只有當用戶訪問特定路徑下的頁面或特定域下的任何頁面時,Cookie才會被發送。 1.3 Cookie的類型Cookie 是由網站存儲在用戶計算機上的小型數據片段,用于識別用戶并存儲有關用戶的特定信息。以下是幾種類型的Cookie的簡要說明:  Ⅰ. 會話Cookie (Session Cookies) 會話Cookie是臨時的,僅在用戶瀏覽網站時存在。 當用戶關閉瀏覽器時,會話Cookie會自動刪除。 它們用于存儲臨時信息,如用戶在會話期間的購物車內容或登錄狀態。 Ⅱ. 持久Cookie (Persistent Cookies) 持久Cookie會在用戶的計算機上存儲更長的時間,即使用戶關閉了瀏覽器。 它們可以設置為在特定日期或時間后過期,或者直到用戶手動刪除它們。 持久Cookie用于存儲用戶的偏好設置,如語言選擇或自動填充的登錄信息。 Ⅲ. 第一方Cookie (First-Party Cookies) 第一方Cookie是由用戶訪問的網站直接設置的Cookie。 這些Cookie通常用于個性化用戶體驗,如記住用戶的登錄信息或偏好設置。 Ⅳ. 第三方Cookie (Third-Party Cookies) 第三方Cookie是由與用戶訪問的網站不同的域設置的Cookie。 它們通常用于跟蹤用戶在不同網站上的行為,以便于廣告定向和分析用戶行為。 由于隱私和安全問題,許多現代瀏覽器和用戶對第三方Cookie持謹慎態度。 二、Cookie的安全隱患Cookie常見的的安全隱患有以下幾種:  2.1 跨站腳本(XSS)跨站腳本攻擊是一種常見的Web安全漏洞,攻擊者可以利用這個漏洞將惡意腳本注入到網頁中。如果網站在顯示用戶輸入或其他數據時沒有進行適當的數據清洗和編碼,攻擊者就可以利用XSS漏洞來竊取用戶的Cookie。 2.2 跨站請求偽造(CSRF)跨站請求偽造是一種攻擊,攻擊者通過一些手段欺騙用戶瀏覽器發送請求到一個受信任的服務器,而這個服務器認為這個請求是用戶自己發送的,因此服務器可能會執行一些敏感操作,如銀行轉賬等。 2.3 會話劫持會話劫持是一種攻擊,攻擊者通過某種方式獲取了用戶的會話ID(通常存儲在Cookie中),然后利用這個會話ID來冒充用戶,訪問用戶可以訪問的所有資源。 三、保護Cookie的策略 3.1 基礎安全策略保護Cookie的策略是確保Web應用安全的非常重要的一部分。以下是一些常用的保護措施: HTTPS與安全傳輸 使用HTTPS(超文本傳輸安全協議)可以加密客戶端和服務器之間的傳輸,保護Cookie在傳輸過程中不被竊聽。HTTPS通過使用SSL/TLS加密層來保護數據傳輸的安全。 HttpOnly標志 設置Cookie的HttpOnly屬性可以防止XSS攻擊。當設置了HttpOnly標志的Cookie,它不能被JavaScript讀取,這可以防止攻擊者通過XSS攻擊竊取用戶的Cookie。 Secure屬性 Secure屬性確保Cookie僅通過HTTPS發送,而不是非加密的HTTP。這可以防止中間人攻擊,如在不安全的Wi-Fi網絡上截獲Cookie。 SameSite屬性 SameSite屬性可以控制Cookie是否隨著跨站點請求一起發送,從而減少CSRF攻擊的風險。例如,將SameSite屬性設置為Strict或Lax可以限制Cookie在跨站點請求中的使用。 3.2 高級安全措施內容安全策略(CSP) 內容安全策略(CSP)是一個額外的安全層,用于幫助檢測和減輕某些類型的攻擊,如跨站腳本(XSS)和數據注入攻擊。 通過設置CSP標頭,網站可以指定哪些內容源(例如,域名、協議等)是可信的,瀏覽器只能從這些源加載資源。例如,CSP可以配置為不允許從任何源加載內聯腳本,這有助于防止XSS攻擊,因為攻擊者無法運行未經授權的腳本。 使用CSP增強Cookie安全的一種方法是通過設置strict-dynamic或指定可信的源來限制哪些腳本可以發起請求。這樣,即使攻擊者能夠注入腳本,該腳本也無法與不受信任的服務器通信,從而無法竊取Cookie。 標頭安全性 使用各種HTTP響應標頭可以為Web應用添加額外的安全層。以下是一些常用的安全標頭: X-Content-Type-Options: nosniff:這個標頭可以防止瀏覽器嘗試猜測文件的類型,從而防止了惡意文件被錯誤地渲染。 X-Frame-Options: SAMEORIGIN?或?DENY:這個標頭可以防止點擊劫持攻擊,它指示瀏覽器限制頁面是否可以在<frame>、<iframe>或<object>中顯示。 X-XSS-Protection:雖然這個標頭在現代瀏覽器中已逐漸被淘汰,它曾用于提供額外的XSS防護。 會話管理 安全的會話管理包括以下幾個方面: 會話超時:設置合理的會話超時時間,當用戶一段時間未進行操作時自動結束會話。 會話鎖定:在用戶多次嘗試登錄失敗后鎖定會話,以防止暴力破解攻擊。 安全的會話ID生成:使用安全的隨機數生成器來創建會話ID,以防止會話固定攻擊。 注銷和重置會話:提供注銷功能,允許用戶主動結束會話,并確保注銷時清除所有相關的會話信息。 避免在URL中暴露會話ID:不要在URL中直接使用會話ID,以防止會話ID在日志文件中被記錄或通過搜索引擎被索引。 四、開發與部署中的安全考慮在開發與部署Web應用的過程中,確保安全性是一個持續的過程,需要在每個階段都進行考慮。以下是開發與部署階段的一些關鍵安全考慮:  五、用戶教育與意識用戶教育與意識是網絡安全防御中的一個重要組成部分。用戶是網絡安全生態系統中的關鍵一環,他們的安全習慣和意識對于保護個人和組織的信息安全至關重要。以下是用戶在保護Cookie和提高網絡安全意識方面的一些方案:  總結保護Cookie安全是網絡安全的關鍵一環,涉及到使用HTTPS加密傳輸、設置HttpOnly、Secure和SameSite屬性來防止XSS、CSRF和會話劫持攻擊。 隨著網絡安全威脅的不斷演變,持續關注最新的安全趨勢和最佳實踐對于維護一個安全的網絡環境至關重要。通過這些綜合性的預防措施和持續的安全關注,可以顯著降低Web應用遭受攻擊的風險,確保用戶數據和隱私的安全。 作者:竹子愛揍功夫熊貓 鏈接:https://juejin.cn/post/7361688292352573467 來源:稀土掘金 著作權歸作者所有。商業轉載請聯系作者獲得授權,非商業轉載請注明出處。 該文章在 2024/4/28 9:39:04 編輯過 |

關鍵字查詢

相關文章

正在查詢... |